Quanto sua empresa pode perder em um ataque de sequestro de dados

Por Willian Pandini – 06/09/2017

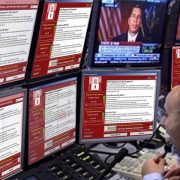

Ataques Ransonware, com foco em sequestro de dados, são cada vez mais frequentes nas corporações brasileiras, independentemente do seu porte ou segmento. Esta realidade faz com que empresas busquem por alternativas para minimizar a ocorrência destes sinistros, bem como seus impactos.

Existe um número bastante representativo de pessoas que investem tempo e dinheiro na concepção de novas variações de cryptomalwares do tipo Ransomware. Neste sentido, ainda vale ressaltar, que já foram identificadas variações destes malwares desenvolvidas por cibercriminosos brasileiros, motivados pela baixa maturidade em segurança das empresas em nosso país.

Perante esta realidade, nova para muitas empresas, uma das grandes dúvidas dos gestores está associada a mensuração das possíveis perdas geradas por sinistros deste tipo. Tais dúvidas são muito pertinente, tendo em vista que estes precisam de subsídios para avaliar investimentos para prevenção/minimização destas ocorrências, viabilizando a execução de projetos de segurança em suas estruturas.

Neste blog post, serão apresentados os principais impactos gerados por ataques Ransomware, trazendo à tona perspectivas, muitas vezes desconsideradas na fase de análise do problema. Continue a leitura do material e amplie sua capacidade de análise crítica sobre investimentos que visam minimizar os impactos destes ataques.

Pagamento do resgate

O pagamento do resgate, normalmente, não é uma alternativa válida para empresas que passaram por episódio de sequestro de dados. Esta orientação é devida ao fato de existirem variações de cryptomalwares que simplesmente não possibilitam a descriptografia dos dados, uma vez que a chave utilizada para este fim não é armazenada pelo malware.

Fora isso, mesmo que a variação do malware permita a descriptografia e o pagamento seja realizado, não existe nenhuma garantia de liberação do dado para a empresa vítima do ataque, por isso a orientação é não pagar pelo resgate solicitado.

De todo modo, se por algum motivo a empresa optar pelo pagamento do resgate, este item deve estar presente na análise de viabilidade para o desenvolvimento do projeto de prevenção contra sequestro de dados. Como referência para este item, é importante ressaltar que os resgates possuem grande variação de valores entre si, iniciando em aproximadamente US$300,00 e chegando a US$50.000,00 (dólares). O tamanho e segmento da empresa, bem como o impacto gerado pela perda/exposição do dado corporativo, influenciam no valor atribuído ao resgate.

O pagamento, convencionalmente, utiliza moeda virtual, de difícil rastreabilidade (Bitcoin), possibilitando que cibercriminosos não sejam identificados. O uso de Bitcoin faz do sequestro de dados um crime altamente difícil de ser solucionado, por isso, evitar este tipo de incidente é sempre a melhor opção para empresas preocupadas com o dado corporativo.

Perda dos dados corporativos

Sua empresa já tentou precificar o dado corporativo? Este é um bom exercício para entender a importância da informação para o negócio, possibilitando análise sobre a viabilidade de investimentos associados a proteção dos mesmos.

Para estimar o valor do dado é importante refletir acerca de tudo aquilo que encontra-se informatizado, ou disponível em formato digital, que seja passível de perda/exposição, mediante ataque com foco em sequestro de dados (Ransomware).

Trazendo para um cenário real, utilizaremos o exemplo de um escritório de contabilidade. Escritórios de contabilidade armazenam grandes quantidades de dados de clientes, bem como contratos, informações sobre imposto de renda e outros dados sigilosos.

Tendo por base a realidade apresentada, qual seria o impacto de um ataque virtual que comprometa os dados da empresa? Quanto tempo seria investido para resgatar os dados e reestabelecer a operação do ambiente? E se estes dados fossem perdidos definitivamente, qual seria o impacto para o escritório em questão?

Caso a empresa possua sistema de backup, devidamente configurado e com testes de recovery em dia, provavelmente os danos seriam relativamente menores. Contudo é importante levar em consideração que algumas variações de ataques Ransomware tem por objetivo expor o dado, ao invés de simplesmente criptografá-lo.

Tendo por base esta premissa, qual seria o impacto de cibercriminosos publicarem informações pessoais e financeiras dos clientes do escritório de contabilidade na internet?

Este cenário é utilizado para exemplificar o caso em que uma estrutura de backup não evitaria danos para o negócio, tendo em vista que a exposição dos dados poderia acarretar em problemas sérios para a imagem da empresa, incluindo processos judiciais de variados fins.

Neste sentido é altamente relevante atribuir um custo financeiro associado a este tipo de sinistro, para que este faça parte do cálculo de possíveis custos associados a um sinistro gerado por Ransomware.

Indisponibilidade de recursos, pessoas e serviços

Além do pagamento de um possível resgate e perda efetiva, ou exposição, de dados da empresa, existem outros prejuízos associados a episódios de sequestro de dados.

Como citado no item anterior, ataques Ransomware podem comprometer parte, ou a totalidade dos dados corporativos, impossibilitando que colaboradores executem suas atividades por horas, ou até mesmo dias. Esta indisponibilidade também traz sério impacto financeiro para o negócio, uma vez que funcionários ficam impedidos de realizar suas funções laborais.

Por isso, é de grande importância estimar o custo gerado pelas horas não trabalhadas, e inseri-los no documento de análise de viabilidade, para a implantação de soluções de segurança. Os impactos destes custos podem ser estimados através do uso da calculadora da produtividade, criada, em princípio, para estimar o custo do mau uso da internet nas empresas.

Além da indisponibilidade do colaborador é importante avaliar os custos gerados pela indisponibilidade dos equipamentos da empresa, danificados durante um ataque Ransomware. Isso deve ser levado em consideração, pois caso a vítima opte pelo não pagamento do resgate, provavelmente o dispositivo afetado deverá ser formatado.

Impactos sobre a imagem da empresa

Possivelmente este é o item mais negligenciado dentre os apresentados até o momento. É de grande importância, que a empresa avalie os impactos gerados sobre sua imagem após ocorrência de sinistro desta magnitude. Os impactos devem ser potencializados nos casos em que haja exposição do dado corporativo, tal como informado em itens anteriores.

De todo modo, mesmo nos casos onde não exista exposição do dado, os impactos podem ser altamente importantes para a continuidade do negócio, uma vez que em alguns segmentos a credibilidade pode ser severamente abalada este tipo de ocorrência.

O exemplo da empresa de contabilidade é apenas um dos tantos que poderiam ser elencados, uma vez que, praticamente todos os negócios acabam manipulando dados sensíveis, sejam eles da própria empresa ou de seus clientes.

Neste blog post foram apresentados alguns pontos que devem ser utilizados para mensurar os custos gerados por ataques Ransomware em empresas de variados portes e segmentos. Esta análise é ponto fundamental para justificar investimentos em projetos de segurança da informação, focados na prevenção de ataques que visam sequestro de dados. Caso você ainda tenha dúvidas sobre como se proteger contra incidentes associados a sequestro de dados, faça contato com um de nossos especialistas.

Fonte: Clique aqui

Vamos fazer esse exercício juntos?

Podemos encontrar a forma de proteger seu negócio de forma a ser viável financeiramente!

/i.s3.glbimg.com/v1/AUTH_59edd422c0c84a879bd37670ae4f538a/internal_photos/bs/2017/O/p/fAJAIpTDyaSnMxUPWN2Q/the-device-1822457-1920.jpg)

/i.s3.glbimg.com/v1/AUTH_59edd422c0c84a879bd37670ae4f538a/internal_photos/bs/2017/o/2/azNfWsTcA6bTJDn90xcQ/bbchospitais4.jpg)

/i.s3.glbimg.com/v1/AUTH_59edd422c0c84a879bd37670ae4f538a/internal_photos/bs/2017/x/7/ABAr9qRqq898V22yEn2Q/bbchospitais5.jpg)

/i.s3.glbimg.com/v1/AUTH_59edd422c0c84a879bd37670ae4f538a/internal_photos/bs/2017/W/Y/aiHB0lS0OUogH5ROtuWQ/bbchospitais2.jpg)

/i.s3.glbimg.com/v1/AUTH_59edd422c0c84a879bd37670ae4f538a/internal_photos/bs/2017/W/n/lxqXDxQXa0fo4uCVtRuw/bbchospitais1.jpg)